Was ist IP-spoofing?

IP-spoofing ist die Erstellung von Internet-Protokoll (IP) – Pakete, welche über einen modifizierten source-Adresse ein, um entweder verstecken die Identität des Absenders, imitieren Sie einen anderen computer system, oder beides. Es ist eine Technik, die häufig von schlechten Akteuren verwendet wird, um DDoS-Angriffe gegen ein Zielgerät oder die umgebende Infrastruktur aufzurufen.

Das Senden und Empfangen von IP-Paketen ist eine primäre Art der Kommunikation von vernetzten Computern und anderen Geräten und bildet die Grundlage des modernen Internets., Alle IP-Pakete enthalten einen Header, der dem Hauptteil des Pakets vorausgeht und wichtige Routinginformationen enthält, einschließlich der Quelladresse. In einem normalen Paket ist die Quell-IP-Adresse die Adresse des Absenders des Pakets. Wenn das Paket gefälscht wurde, wird die Quelladresse gefälscht.

IP-Spoofing ist analog zu einem Angreifer, der ein Paket an jemanden mit der falschen angegebenen Rücksendeadresse sendet., Wenn die Person, die das Paket empfängt, den Absender daran hindern möchte, Pakete zu senden, wird das Blockieren aller Pakete von der falschen Adresse wenig nützen, da die Rücksendeadresse leicht geändert werden kann. Wenn der Empfänger auf die Rücksendeadresse antworten möchte, geht sein Antwortpaket an einen anderen Ort als an den tatsächlichen Absender. Die Möglichkeit, die Adressen von Paketen zu fälschen, ist eine Kernanfälligkeit, die von vielen DDoS-Angriffen ausgenutzt wird.,

DDoS-Angriffe nutzen häufig Spoofing mit dem Ziel, ein Ziel mit Datenverkehr zu überwältigen, während die Identität der böswilligen Quelle maskiert wird, um Minderungsbemühungen zu verhindern. Wenn die Quell-IP-Adresse gefälscht und kontinuierlich randomisiert wird, wird das Blockieren böswilliger Anforderungen schwierig. IP-Spoofing macht es Strafverfolgungs-und Cybersicherheitsteams auch schwer, den Täter des Angriffs aufzuspüren.

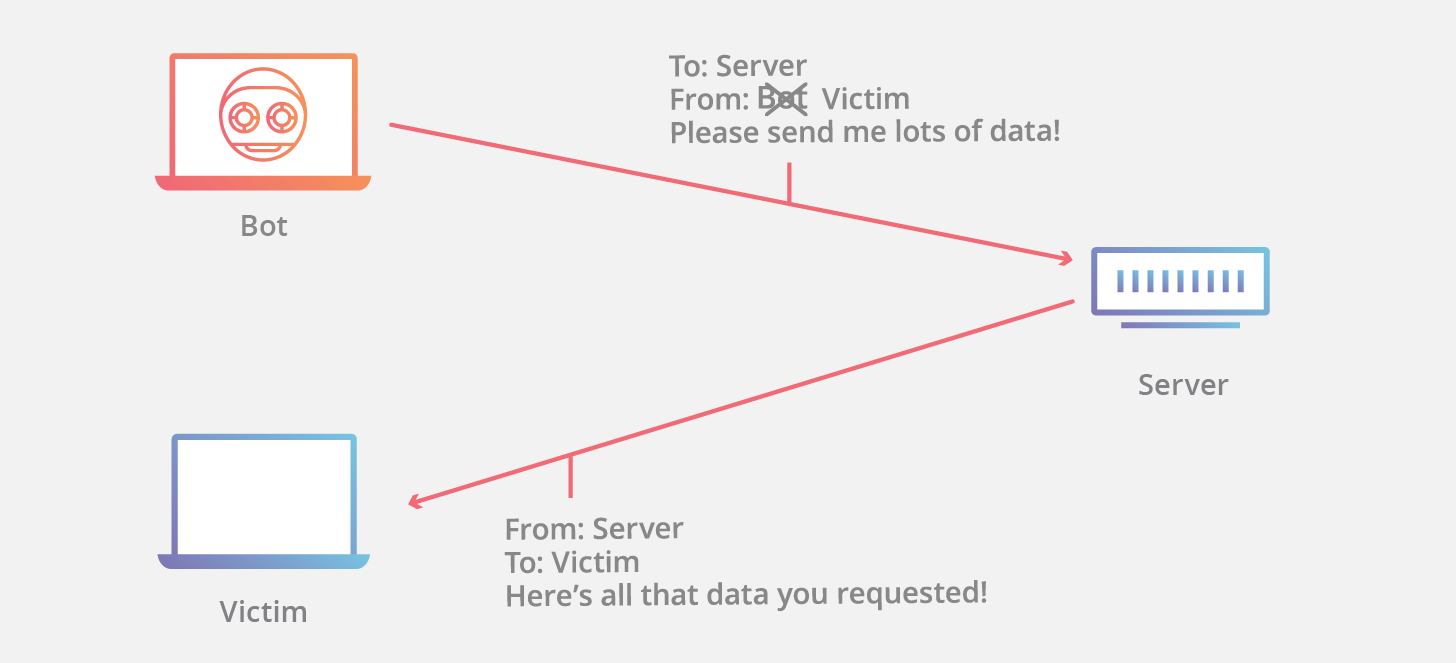

Spoofing wird auch verwendet, um sich als ein anderes Gerät zu tarnen, sodass stattdessen Antworten an dieses Zielgerät gesendet werden., Volumetrische Angriffe wie NTP-Verstärkung und DNS-Verstärkung nutzen diese Sicherheitsanfälligkeit. Die Möglichkeit, die Quell-IP zu ändern, ist dem Design von TCP/IP inhärent, was es zu einem anhaltenden Sicherheitsrisiko macht.

Tangential zu DDoS-Angriffen kann Spoofing auch mit dem Ziel durchgeführt werden, sich als ein anderes Gerät zu tarnen, um die Authentifizierung zu umgehen und Zugriff auf die Sitzung eines Benutzers zu erhalten oder diese zu „entführen“.

So schützen Sie sich vor IP-Spoofing (Paketfilterung)

Während IP-Spoofing nicht verhindert werden kann, können Maßnahmen ergriffen werden, um zu verhindern, dass gefälschte Pakete in ein Netzwerk eindringen., Eine sehr häufige Verteidigung gegen Spoofing ist die Ingress-Filterung, die in BCP38 (a Best Common Practice Document) beschrieben wird. Die Ingress-Filterung ist eine Form der Paketfilterung, die normalerweise auf einem Netzwerk-Edge-Gerät implementiert ist und eingehende IP-Pakete untersucht und deren Quell-Header betrachtet. Wenn die Quellheader auf diesen Paketen nicht mit ihrem Ursprung übereinstimmen oder auf andere Weise fischig aussehen, werden die Pakete abgelehnt., Einige Netzwerke implementieren auch eine Egress-Filterung, bei der IP-Pakete untersucht werden, die das Netzwerk verlassen, um sicherzustellen, dass diese Pakete legitime Quellheader haben, um zu verhindern, dass jemand im Netzwerk mithilfe von IP-Spoofing einen ausgehenden böswilligen Angriff startet.