Co to jest IP spoofing?

IP spoofing to tworzenie pakietów protokołu internetowego (IP), które mają zmodyfikowany adres źródłowy w celu ukrycia tożsamości nadawcy, podszywania się pod inny system komputerowy lub obu. Jest to technika często używana przez złych aktorów do wywoływania ataków DDoS na urządzenie docelowe lub otaczającą infrastrukturę.

wysyłanie i odbieranie pakietów IP jest podstawowym sposobem komunikowania się komputerów i innych urządzeń w sieci i stanowi podstawę współczesnego Internetu., Wszystkie pakiety IP zawierają nagłówek, który poprzedza treść pakietu i zawiera ważne informacje o routingu, w tym adres źródłowy. W normalnym pakiecie źródłowy adres IP jest adresem nadawcy pakietu. Jeśli pakiet został sfałszowany, adres źródłowy zostanie sfałszowany.

Spoofing IP jest analogiczny do tego, że atakujący wysyła pakiet do kogoś, kto ma podany niewłaściwy adres zwrotny., Jeśli osoba odbierająca paczkę chce powstrzymać nadawcę przed wysyłaniem paczek, zablokowanie wszystkich paczek pod fałszywym adresem nie przyniesie nic dobrego, ponieważ adres zwrotny jest łatwo zmieniany. W związku z tym, jeśli odbiorca chce odpowiedzieć na adres zwrotny, jego pakiet odpowiedzi trafi w inne miejsce niż do rzeczywistego nadawcy. Możliwość fałszowania adresów pakietów jest podstawową luką wykorzystywaną przez wiele ataków DDoS.,

ataki DDoS często wykorzystują spoofing w celu przytłoczenia celu ruchem przy maskowaniu tożsamości złośliwego źródła, zapobiegając próbom łagodzenia skutków. Jeśli źródłowy adres IP jest sfałszowany i stale randomizowany, blokowanie złośliwych żądań staje się trudne. IP spoofing utrudnia również organom ścigania i zespołom ds. cyberbezpieczeństwa wyśledzenie sprawcy ataku.

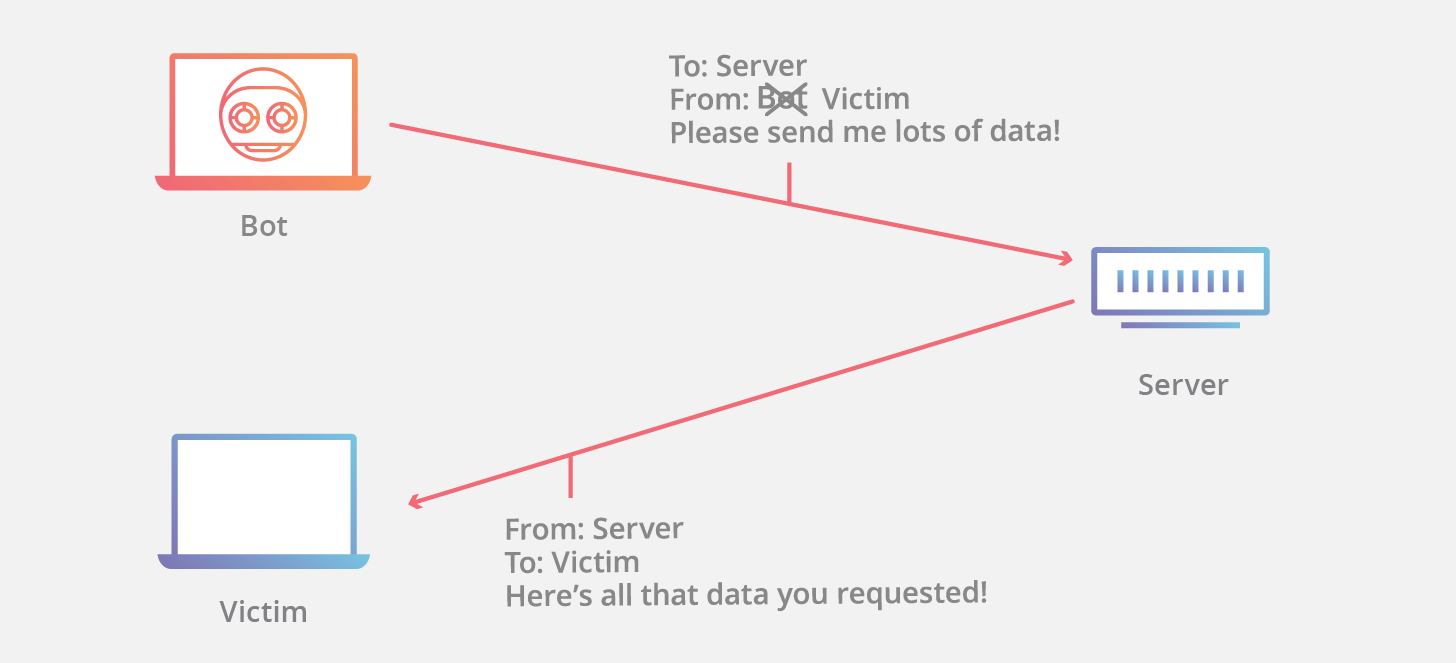

spoofing jest również używany do maskowania jako inne urządzenie, aby odpowiedzi były wysyłane do tego docelowego urządzenia., Ataki wolumetryczne, takie jak wzmocnienie NTP i wzmocnienie DNS, wykorzystują tę lukę. Możliwość modyfikacji źródłowego adresu IP jest nieodłączną częścią projektu TCP / IP, co sprawia, że jest to stały problem bezpieczeństwa.

spoofing, podobnie jak ataki DDoS, może być również wykonywany w celu maskarady jako inne urządzenie, aby ominąć uwierzytelnianie i uzyskać dostęp do sesji użytkownika lub „porwać” ją.

jak chronić IP spoofing (filtrowanie pakietów)

podczas gdy nie można zapobiec spoofingowi IP, można podjąć środki, aby powstrzymać fałszywe pakiety przed infiltracją sieci., Bardzo powszechną obroną przed spoofingiem jest filtrowanie wnikające, opisane w dokumencie Bcp38 (Best Common Practice document). Filtrowanie wnikające jest formą filtrowania pakietów Zwykle zaimplementowaną na urządzeniu brzegowym sieci, które bada przychodzące pakiety IP i patrzy na ich nagłówki źródłowe. Jeśli nagłówki źródłowe tych pakietów nie pasują do ich pochodzenia lub w inny sposób wyglądają podejrzanie, pakiety są odrzucane., Niektóre sieci będą również implementować filtrowanie wyjścia, które analizuje pakiety IP wychodzące z sieci, zapewniając, że pakiety te mają legalne nagłówki źródłowe, aby uniemożliwić komuś w sieci uruchomienie szkodliwego ataku wychodzącego za pomocą fałszowania IP.