Che cosa è IP spoofing?

Lo spoofing IP è la creazione di pacchetti IP (Internet Protocol) che hanno un indirizzo sorgente modificato per nascondere l’identità del mittente, per impersonare un altro sistema informatico o entrambi. Si tratta di una tecnica spesso utilizzata dai cattivi attori per invocare attacchi DDoS contro un dispositivo di destinazione o l’infrastruttura circostante.

L’invio e la ricezione di pacchetti IP è un modo primario in cui i computer collegati in rete e altri dispositivi comunicano, e costituisce la base della moderna internet., Tutti i pacchetti IP contengono un’intestazione che precede il corpo del pacchetto e contiene importanti informazioni di routing, incluso l’indirizzo di origine. In un pacchetto normale, l’indirizzo IP di origine è l’indirizzo del mittente del pacchetto. Se il pacchetto è stato falsificato, l’indirizzo di origine verrà falsificato.

Lo spoofing IP è analogo a un utente malintenzionato che invia un pacchetto a qualcuno con l’indirizzo di ritorno errato elencato., Se la persona che riceve il pacchetto vuole impedire al mittente di inviare pacchetti, bloccare tutti i pacchetti dall’indirizzo fasullo farà poco bene, poiché l’indirizzo di ritorno è facilmente modificato. Relatedly, se il ricevitore vuole rispondere all’indirizzo di ritorno, il loro pacchetto di risposta andrà da qualche parte diversa dal vero mittente. La capacità di falsificare gli indirizzi dei pacchetti è una vulnerabilità fondamentale sfruttata da molti attacchi DDoS.,

Gli attacchi DDoS spesso utilizzano lo spoofing con l’obiettivo di sopraffare un bersaglio con il traffico e mascherare l’identità della fonte dannosa, impedendo gli sforzi di mitigazione. Se l’indirizzo IP di origine viene falsificato e continuamente randomizzato, il blocco delle richieste dannose diventa difficile. Lo spoofing IP rende anche difficile per le forze dell’ordine e i team di sicurezza informatica rintracciare l’autore dell’attacco.

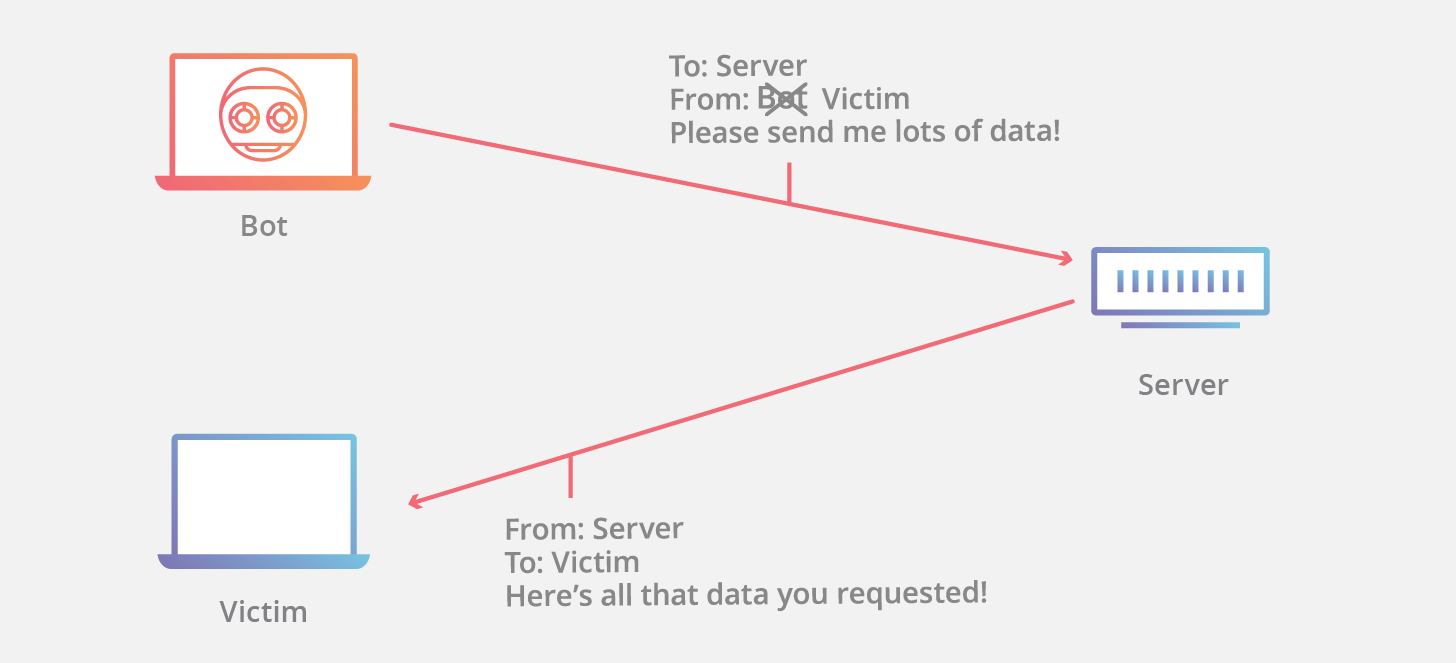

lo spoofing viene anche utilizzato per mascherarsi da un altro dispositivo in modo che le risposte vengano inviate a quel dispositivo mirato., Gli attacchi volumetrici come l’amplificazione NTP e l’amplificazione DNS fanno uso di questa vulnerabilità. La possibilità di modificare l’IP di origine è inerente alla progettazione di TCP/IP, rendendolo un problema di sicurezza in corso.

Tangenziale agli attacchi DDoS, lo spoofing può anche essere fatto con l’obiettivo di mascherarsi da un altro dispositivo per eludere l’autenticazione e ottenere l’accesso o “dirottare” la sessione di un utente.

Come proteggersi dallo spoofing IP (packet filtering)

Mentre lo spoofing IP non può essere prevenuto, è possibile adottare misure per impedire ai pacchetti falsificati di infiltrarsi in una rete., Una difesa molto comune contro lo spoofing è il filtro di ingresso, descritto in BCP38 (un documento di Best Common Practice). Ingress filtering è una forma di filtraggio dei pacchetti di solito implementata su un dispositivo edge di rete che esamina i pacchetti IP in arrivo e guarda le loro intestazioni di origine. Se le intestazioni di origine su quei pacchetti non corrispondono alla loro origine o altrimenti sembrano pescose, i pacchetti vengono rifiutati., Alcune reti implementeranno anche il filtro di uscita, che esamina i pacchetti IP in uscita dalla rete, assicurando che tali pacchetti abbiano intestazioni di origine legittime per impedire a qualcuno all’interno della rete di lanciare un attacco dannoso in uscita utilizzando lo spoofing IP.