mi az IP spoofing?

az IP spoofing olyan Internet Protocol (IP) csomagok létrehozása, amelyek módosított forráscímmel rendelkeznek a feladó személyazonosságának elrejtése, egy másik számítógépes rendszer vagy mindkettő megszemélyesítése érdekében. Ez egy olyan technika, amelyet a rossz szereplők gyakran használnak DDoS támadások meghívására egy céleszköz vagy a környező infrastruktúra ellen.

az IP-csomagok küldése és fogadása az elsődleges módja annak, hogy a hálózatba kapcsolt számítógépek és más eszközök kommunikáljanak, és a modern internet alapját képezik., Minden IP-csomag tartalmaz egy fejlécet, amely megelőzi a csomag törzsét, és fontos útválasztási információkat tartalmaz, beleértve a forráscímet is. Normál csomag esetén a forrás IP-címe a csomag feladójának címe. Ha a csomagot hamisították, a forrás címe hamis lesz.

IP Spoofing analóg a támadó küld egy csomagot, hogy valaki a rossz visszatérési címet felsorolt., Ha a csomagot fogadó személy meg akarja akadályozni a feladó csomagok küldését, az összes csomag blokkolása a hamis címről kevés jót tesz, mivel a visszatérési cím könnyen megváltoztatható. Relatedly, ha a vevő válaszolni akar a visszatérési címre, válaszcsomagjuk valahol más lesz, mint a valódi feladónak. A csomagok címeinek hamisításának képessége számos DDoS támadás által kihasznált alapvető biztonsági rés.,

a DDoS támadások gyakran használják a hamisítást azzal a céllal, hogy túlterheljék a célt a forgalommal, miközben elfedik a rosszindulatú forrás személyazonosságát, megakadályozva az enyhítési erőfeszítéseket. Ha a forrás IP-címét meghamisítják és folyamatosan randomizálják, a rosszindulatú kérések blokkolása nehezebbé válik. Az IP spoofing a bűnüldöző és kiberbiztonsági csapatok számára is megnehezíti a támadás elkövetőjének felkutatását.

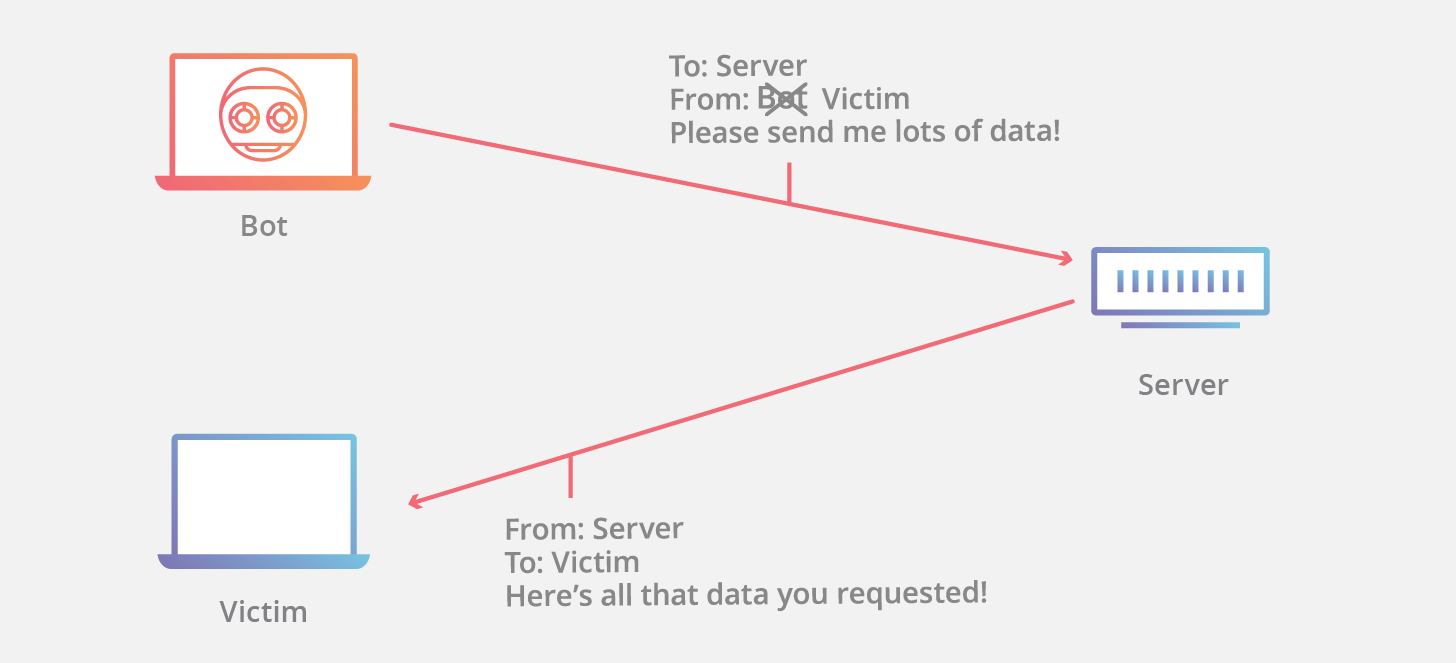

spoofing is használják álcázni, mint egy másik eszköz, hogy a válaszokat küldött, hogy a célzott eszköz helyett., Az olyan volumetrikus támadások, mint az NTP Amplification vagy a DNS amplification, kihasználják ezt a sebezhetőséget. A forrás IP módosításának képessége a TCP/IP tervezésében rejlik, így folyamatos biztonsági aggodalomra ad okot.

tangenciális a DDoS támadásokhoz, a spoofing is elvégezhető azzal a céllal, hogy más eszközként álcázza magát a hitelesítés elkerülése érdekében, valamint hozzáférjen a felhasználói munkamenethez vagy “eltérítse”.

Hogyan véd IP spoofing (csomagszűrő)

Míg IP spoofing nem lehet előzni, meg az intézkedéseket, hogy ne hamis csomagok kijussanak egy hálózat., A hamisítás elleni nagyon gyakori védelem az ingress szűrés, amelyet a BCP38 vázol fel (a legjobb bevett gyakorlat dokumentum). Az Ingress filtering egy olyan csomagszűrési forma, amelyet általában egy hálózati edge eszközön hajtanak végre, amely megvizsgálja a bejövő IP csomagokat, majd megvizsgálja a forrásfejléceket. Ha a csomagok forrásfejlécei nem felelnek meg az eredetüknek, vagy egyébként halosnak tűnnek, a csomagokat elutasítják., Egyes hálózatok az egress szűrést is végrehajtják, amely a hálózatból kilépő IP-csomagokat vizsgálja, biztosítva, hogy ezek a csomagok legitim forrásfejlécekkel rendelkezzenek, hogy megakadályozzák, hogy a hálózaton belül valaki kimenő rosszindulatú támadást indítson IP-hamisítással.