- 10/8/2019

- 13 minuutin lukea

-

-

M

M -

D

D -

c

c -

m

m -

D

D -

+12

-

Yhteenveto: Tässä artikkelissa kuvataan, miten voit käyttää DomainKeys Tunnistetut Mail (DKIM) Microsoft 365 varmistaa, että kohde sähköposti järjestelmät luottaa lähetetyt viestit lähtevät oman mukautetun toimialueen.,

käytä DKIM lisäksi SPF ja DMARC auttaa estämään spoofers lähettämästä viestejä, jotka näyttävät siltä, että he tulevat oman verkkotunnuksen. DKIM voit lisätä digitaalisen allekirjoituksen lähteviin sähköpostiviesteihin viestin otsikossa. Se voi kuulostaa monimutkaiselta, mutta ei todellakaan ole. Kun määrität DKIM: n, valtuutat verkkotunnuksesi yhdistämään tai allekirjoittamaan sen nimen sähköpostiviestiin käyttämällä salaustodennusta. Sähköpostijärjestelmät, jotka saavat sähköpostia verkkotunnukseltasi, voivat käyttää tätä digitaalista allekirjoitusta selvittääkseen, onko heidän vastaanottamansa saapuva sähköposti laillinen.,

periaatteessa käytät yksityisnäppäintä verkkotunnuksesi lähtevän sähköpostin otsikon salaamiseen. Julkaiset julkisen avaimen verkkotunnuksesi DNS-tietueisiin, joita vastaanottavat palvelimet voivat sitten käyttää allekirjoituksen purkamiseen. He käyttävät julkista avainta varmistaakseen, että viestit todella tulevat sinulta eikä tule joltakulta, joka huijaa verkkotunnustasi.

Microsoft 365 asettaa automaattisesti DKIM sen alkuperäisen ’onmicrosoft.com’ verkkotunnukset. Tämä tarkoittaa, että sinun ei tarvitse tehdä mitään perustaa DKIM mitään alkuperäisen verkkotunnuksia (esimerkiksi, litware.onmicrosoft.com)., Lisätietoja verkkotunnuksista on osoitteessa verkkotunnukset FAQ.

voit päättää olla tekemättä mitään DKIM: lle myös mukautetun verkkotunnuksesi vuoksi. Jos et määritä DKIM oman mukautetun toimialueen, Microsoft 365 luo yksityisen ja julkisen avaimen pari, mahdollistaa DKIM allekirjoitus, ja sitten määrittää Microsoft 365 default policy oman mukautetun toimialueen., Vaikka tämä on riittävä kattavuus useimmille asiakkaille, sinun pitäisi määrittää manuaalisesti DKIM oman mukautetun toimialueen seuraavissa tilanteissa:

-

Sinulla on enemmän kuin yksi mukautetun toimialueen Microsoft 365

-

Olet menossa perustaa DMARC liian (suositus)

-

haluat hallita yksityinen avain,

-

haluat muokata CNAME-tietueita,

-

haluat perustaa DKIM-avaimet sähköpostin peräisin kolmannen osapuolen verkkotunnuksen, esimerkiksi, jos käytät kolmannen osapuolen bulk mailer.,nually perustaa DKIM

-

määritä DKIM enemmän kuin yksi mukautettu toimialue

-

poistaminen Käytöstä DKIM allekirjoitus politiikan mukautetun toimialueen

-

Oletuksena käyttäytymistä varten DKIM ja Microsoft 365

-

Määritä DKIM niin, että kolmannen osapuolen palvelu voi lähettää, tai huijaus, sähköposti puolesta mukautetun toimialueen

-

seuraavat vaiheet: Kun olet määrittänyt DKIM Microsoft 365

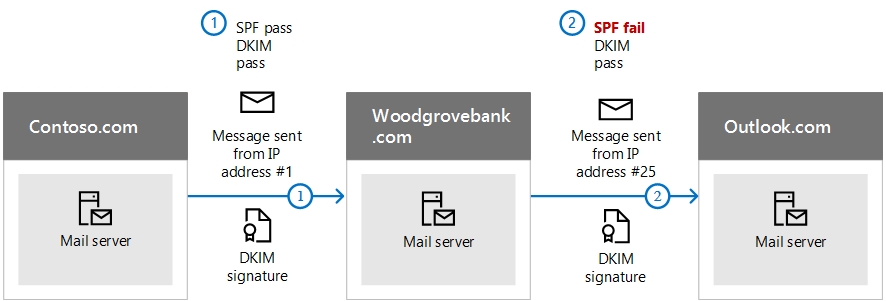

Miten DKIM toimii paremmin kuin SPF yksin estää ilkeä huijaus

SPF lisää tietoa viestin kirjekuoren, mutta DKIM oikeastaan salaa allekirjoituksen kuluessa viestin otsikko., Kun lähetät viestin, huolintapalvelin voi poistaa osia viestin kirjekuoresta. Koska digitaalinen allekirjoitus pysyy sähköposti viestin, koska se on osa sähköpostin otsikon, DKIM toimii myös silloin, kun viesti on toimitettu, kuten seuraavassa esimerkissä.

tässä esimerkissä, jos sinulla oli vain julkaissut SPF-TXT-tietue verkkotunnuksesi, vastaanottajan sähköpostipalvelin voi olla merkitty sähköpostin roskapostiksi ja syntyy väärä positiivinen tulos. DKIM: n lisääminen tähän skenaarioon vähentää vääriä positiivisia roskapostiraportteja., Koska DKIM perustuu julkisen avaimen salaus todentaa eikä vain IP-osoitteet, DKIM pidetään paljon vahvempi muoto authentication kuin SPF. Suosittelemme, että käytät sekä SPF ja DKIM, sekä DMARC teidän käyttöönottoa.

nitty gritty: DKIM käyttää yksityistä avainta laittaakseen salatun allekirjoituksen viestin otsikoihin. Allekirjoitustunnuksen eli lähtevän verkkotunnuksen arvo lisätään otsikossa olevan D= – kentän arvoksi. Tarkastava domain, tai vastaanottajan toimialueen, sitten käyttää d= alan etsiä julkinen avain DNS ja todentaa viestin., Jos viesti on varmistettu, DKIM-tarkistus kulkee.

Manuaalisesti päivittää 1024-bittisiä avaimia 2048-bittinen DKIM salausavaimia

Koska molemmat 1024 ja 2048 bitness tuetaan DKIM-avaimet, nämä ohjeet kertovat, miten päivittää 1024-bittinen avain 2048. Alla olevat vaiheet ovat kaksi käyttötapauksia, valitse yksi, joka parhaiten sopii teidän kokoonpano.

-

Kun sinulla on jo DKIM määritetty, voit kiertää bitness seuraavasti:

-

Yhdistä Office 365-työmääriä kautta PowerShell. (Cmdlet tulee vaihto verkossa.,)

-

Suorita seuraava komento:

Rotate-DkimSigningConfig -KeySize 2048 -Identity {Guid of the existing Signing Config}

-

-

Tai uuden toteutus DKIM:

-

Yhdistä Office 365-työmääriä kautta PowerShell. (Tämä on vaihto Online cmdlet.)

-

Suorita seuraava komento:

New-DkimSigningConfig -DomainName {Domain for which config is to be created} -KeySize 2048 -Enabled $True

-

Pysy yhteydessä Microsoft 365 tarkistaa kokoonpano.,

-

Suorita seuraava komento:

Get-DkimSigningConfig -Identity {Domain for which the configuration was set} | Format-List

Vihje

Tämä uusi 2048-bittinen avain kestää vaikutus RotateOnDate, ja lähettää sähköposteja 1024-bittinen avain väliaikainen. Neljän päivän kuluttua, voit testata uudelleen 2048-bittinen avain (eli kun kierto tulee voimaan toinen valitsin).,

Jos haluat kiertää toisen valitsin, vaihtoehdot ovat a) anna Microsoft 365-palvelun kierrä valitsinta ja päivittää 2048-bitti seuraavan 6 kuukauden aikana, tai b) sen jälkeen 4 päivää, ja vahvistetaan, että 2048-bitti on käytössä, käsin käännä toinen käyttöaluenäppäintä käyttämällä asianmukaisia cmdlet-komentoa yllä.,

Vaiheet sinun täytyy tehdä manuaalisesti perustaa DKIM

määritä DKIM, voit suorittaa nämä vaiheet:

-

Julkaise kaksi CNAME-tietueiden oman mukautetun toimialueen DNS –

-

Ota DKIM allekirjoitus muokatun verkkotunnuksen

Julkaista kaksi CNAME-tietueiden oman mukautetun toimialueen DNS: ssä

kunkin verkkotunnus, jonka haluat lisätä DKIM allekirjoitus DNS, sinun täytyy julkaista kaksi CNAME-tietueita.,

Huom.

Jos et ole lukenut koko artikkeli, sinulla voi olla kaivannut tätä aikaa säästävä PowerShell-yhteyden tiedot: Yhdistä Office 365-palveluun työmääriä kautta PowerShell. (Cmdlet tulee vaihto verkossa.)

Suorita seuraavat komennot luoda valitsin tietueita:

Jos sinulla on varauksia custom verkkotunnuksia lisäksi alkuperäisen verkkotunnuksen Microsoft 365, sinun täytyy julkaista kaksi CNAME-tietueet kullekin lisää domain. Joten, jos sinulla on kaksi verkkotunnusta, sinun täytyy julkaista kaksi ylimääräistä CNAME kirjaa, ja niin edelleen.

käytä seuraavaa muotoa CNAME-tietueille.,

Tärkeää

Jos olet yksi meidän GCC Korkea asiakkaita, me laskea domainGuid eri tavalla! Sen sijaan, että etsii MX-tietue initialDomain laskea domainGuid, vaan laskemme sen suoraan räätälöityjä domain. Esimerkiksi, jos räätälöity verkkotunnus on ”contoso.com” domainguidistasi tulee ”contoso-com”, kaikki kaudet korvataan viivalla. Joten, riippumatta siitä, mitä MX-tietueen, sinun initialDomain pistettä, voit aina käyttää edellä mainittua menetelmää laskea domainGuid käyttää CNAME-tietueita.,

Missä:

-

Microsoft 365, valitsimet on aina ”selector1” tai ”selector2”.

-

domainGUID on sama kuin domainGUID räätälöityjä MX-tietueen muokatun verkkotunnuksen, joka näkyy ennen mail.protection.outlook.com. Esimerkiksi seuraavat MX-tietueen toimialueen contoso.com, että domainGUID on contoso-com:

contoso.com. 3600 IN MX 5 contoso-com.mail.protection.outlook.com

-

initialDomain on verkkotunnus, jota käytit, kun rekisteröidyit Microsoft 365., Alkuperäiset verkkotunnukset päättyvät aina onmicrosoft.com. jos haluat tietoa alkuperäisen verkkotunnuksen määrittämisestä, Katso verkkotunnukset FAQ.

esimerkiksi, jos sinulla on alkuperäinen verkkotunnus cohovineyardandwinery.onmicrosoft.com ja kaksi custom verkkotunnuksia cohovineyard.com ja cohowinery.com sinun pitäisi perustaa kaksi CNAME-tietueet kullekin lisää domain, yhteensä neljä CNAME-tietuetta.

Host name: selector1._domainkeyPoints to address or value: selector1-cohovineyard-com._domainkey.cohovineyardandwinery.onmicrosoft.comTTL: 3600Host name: selector2._domainkeyPoints to address or value: selector2-cohovineyard-com._domainkey.cohovineyardandwinery.onmicrosoft.comTTL: 3600Host name: selector1._domainkeyPoints to address or value: selector1-cohowinery-com._domainkey.cohovineyardandwinery.onmicrosoft.comTTL: 3600Host name: selector2._domainkeyPoints to address or value: selector2-cohowinery-com._domainkey.cohovineyardandwinery.onmicrosoft.comTTL: 3600Huom.

on tärkeää luoda toinen ennätys, mutta vain yksi valitsimet voivat olla saatavilla aikaan luomisen., Pohjimmiltaan toinen valitsin saattaa viitata osoitteeseen, jota ei ole vielä luotu. Suosittelemme edelleen, että luot toisen CNAME-levyn, koska avainkierto on saumaton.

ota Käyttöön DKIM allekirjoitus muokatun verkkotunnuksen

Kun olet julkaissut CNAME-tietueet DNS, olet valmis pistämään DKIM allekirjoitus Microsoft 365. Voit tehdä tämän joko Microsoft 365 admin Centerin kautta tai Powershellilla.,

Jotta DKIM allekirjoitus oman mukautetun toimialueen kautta admin center

-

Kirjaudu sisään Microsoft 365: n työpaikan tai oppilaitoksen tili.

-

Valitse App launcher-kuvake vasemmassa yläkulmassa ja valitse Admin.

-

vasemmanpuoleisessa navigaatiossa laajennetaan Admin ja valitaan vaihto.

-

Siirry Suojaus > dkim.

-

Valitse verkkotunnus, jonka haluat ottaa käyttöön DKIM ja sitten Allekirjoittaa viestejä tämän verkkotunnuksen DKIM allekirjoitukset, valitse ota Käyttöön. Toista tämä vaihe kunkin mukautetun verkkotunnuksen.,

Jotta DKIM allekirjoitus muokatun verkkotunnuksen käyttämällä PowerShell

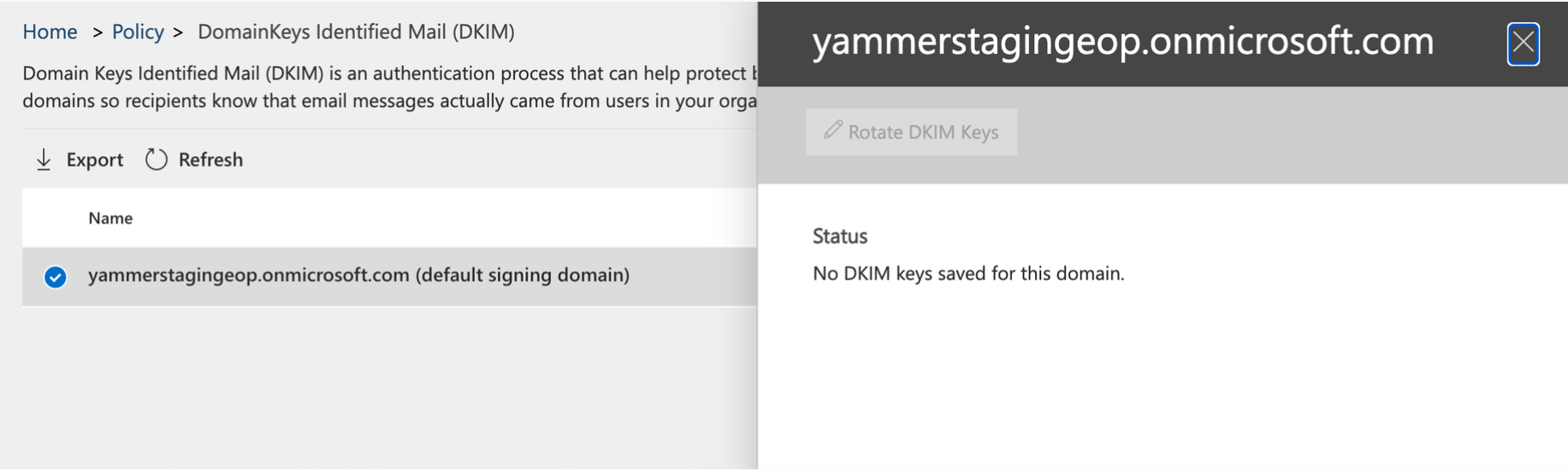

Tärkeää

Jos olet määrittämässä DKIM ensimmäistä kertaa ja nähdä virhe Ei DKIM-avaimet tallennetaan this domain. täydellinen komento vaihe 2, alle (esimerkiksi Set-DkimSigningConfig -Identiteetti contoso.com -Käytössä $true) nähdä-näppäintä.

Jos olet määrittämässä DKIM ensimmäistä kertaa ja nähdä virhe Ei DKIM-avaimet tallennetaan this domain. täydellinen komento vaihe 2, alle (esimerkiksi Set-DkimSigningConfig -Identiteetti contoso.com -Käytössä $true) nähdä-näppäintä.

-

Connect to Exchange Online PowerShell.,

-

Suorita seuraava komento:

Set-DkimSigningConfig -Identity <domain> -Enabled $trueJos domain nimi on mukautettu toimialue, jonka haluat ottaa käyttöön DKIM allekirjoittamista varten.

esimerkiksi domain contoso.com:

Set-DkimSigningConfig -Identity contoso.com -Enabled $true

Vahvista DKIM allekirjoitus on määritetty oikein Microsoft 365

Odota muutama minuutti, ennen kuin noudatat näitä ohjeita voit varmistaa, että sinulla on oikein konfiguroitu DKIM. Näin DKIM-tieto verkkotunnuksesta ehtii levitä koko verkkoon.,

-

Lähetä viesti tililtä onglemista Microsoft 365 DKIM-käytössä verkkotunnuksen toinen sähköpostitili, kuten outlook.com tai Hotmail.com.

-

Älä käytä aol.com huomioon testausta varten. AOL voi jättää DKIM-tarkistuksen väliin, jos SPF-tarkistus menee läpi. Tämä mitätöi kokeesi.

-

Avaa viesti ja katso otsikkoa. Ohjeet viestin otsakkeen katseluun vaihtelevat viestiasiakkaasi mukaan. Ohjeet katseluun viestin otsikot Outlookissa, katso Internet viestin otsikot Outlookissa.,

DKIM-allekirjoitettu viesti sisältää määrittämäsi isäntänimen ja verkkotunnuksen, kun julkaisit CNAME-merkinnät. Viesti näyttää jotain, kuten tässä esimerkissä:

From: Example User <[email protected]> DKIM-Signature: v=1; a=rsa-sha256; q=dns/txt; c=relaxed/relaxed; s=selector1; d=contoso.com; t=1429912795; h=From:To:Message-ID:Subject:MIME-Version:Content-Type; bh=<body hash>; b=<signed field>; -

Katso Todennus-Tulokset-otsikkoa. Vaikka jokainen vastaanottava palvelu käyttää hieman eri muodossa leima saapuvan postin, tuloksena pitäisi sisällyttää jotain, kuten DKIM=pass tai DKIM=OK.,

Voit määrittää DKIM enemmän kuin yksi mukautettu toimialue

Jos jossain vaiheessa tulevaisuudessa päätät lisätä toisen verkkotunnukseen ja haluat ottaa DKIM uuden verkkotunnuksen, sinun täytyy suorittaa vaiheet tässä artikkelissa kunkin verkkotunnuksen. Erityisesti, täydellinen kaikki vaiheet mitä sinun täytyy tehdä manuaalisesti perustaa DKIM.

Käytöstä DKIM allekirjoitus politiikan mukautetun toimialueen

poistaminen Käytöstä allekirjoittamisesta politiikka ei kokonaan käytöstä DKIM. Jonkin ajan kuluttua Microsoft 365 soveltaa automaattisesti verkkotunnuksesi oletuskäytäntöä., Lisätietoja on DKIM: n ja Microsoft 365: n Oletuskäyttäytymisessä.

poistaa DKIM allekirjoitus politiikkaa käyttämällä Windows PowerShell

Oletus käyttäytyminen DKIM ja Microsoft 365

Jos et ota DKIM, Microsoft 365 luo automaattisesti 1024-bittinen DKIM julkinen avain oman default domain ja siihen liittyvä yksityinen avain, joka tallennetaan sisäisesti meidän datakeskuksen. Microsoft 365 käyttää oletuksena allekirjoitusasetusta verkkotunnuksille,joilla ei ole käytäntöä., Tämä tarkoittaa, että jos et perustaa DKIM itse, Microsoft 365 käyttää sen default politiikan ja avaimet se luo, jotta DKIM oman verkkotunnuksen.

myös, Jos poistat DKIM-allekirjoituksen käytöstä sen käyttöönoton jälkeen, jonkin ajan kuluttua Microsoft 365 soveltaa automaattisesti verkkotunnuksesi oletuskäytäntöä.

seuraavassa esimerkissä oletetaan, että DKIM varten fabrikam.com oli käytössä Microsoft 365, ei järjestelmänvalvojan toimialueen. Tämä tarkoittaa, että tarvittavat CNAMEs ei ole olemassa DNS., DKIM allekirjoitukset sähköposti tämä domain näyttää tältä:

tässä esimerkissä palvelimen nimi ja domain sisältää arvoja, joihin CNAME olisi järkeä, jos DKIM-allekirjoituksen fabrikam.com ollut käytössä toimialueen järjestelmänvalvoja. Lopulta jokainen Microsoft 365: n lähettämä viesti on DKIM-allekirjoitettu. Jos otat DKIM itse, verkkotunnus on sama kuin verkkotunnuksen lähettäjä: osoite, tässä tapauksessa fabrikam.com. Jos et, se ei kohdista, ja sen sijaan käyttää organisaation ensimmäinen toimialue., Lisätietoja alkuperäisen verkkotunnuksen määrittämisestä on kohdassa verkkotunnukset FAQ.

Määritä DKIM niin, että kolmannen osapuolen palvelu voi lähettää tai huijaus, sähköposti puolesta mukautetun toimialueen

Jotkut bulk email palveluntarjoajien, tai software-as-a-palvelu, tarjoajien, voit perustaa DKIM-avaimet sähköpostin, joka on peräisin heidän palveluun. Tämä edellyttää koordinointia itsesi ja kolmannen osapuolen jotta asettaa tarvittavat DNS-tietueet. Joillakin kolmannen osapuolen palvelimilla voi olla omat CNAME-tietueensa eri valitsimilla. Kaksi järjestöä ei tee sitä aivan samalla tavalla., Sen sijaan prosessi riippuu täysin organisaatiosta.

esimerkiksi viesti osoittaa määritetty oikein DKIM varten contoso.com ja bulkemailprovider.com voisi näyttää tältä:

tässä esimerkki, jotta saavuttaa tämä tulos:

-

Bulk Email Tarjoaja antoi Contoso julkisen DKIM-avain.

-

Contoso julkaisi DKIM-avaimen DNS-levyynsä.

-

Kun lähetät sähköpostia, Bulk sähköpostin tarjoaja allekirjoittaa avaimen vastaavalla yksityisellä avaimella. Näin Bulk Email Provider liitti DKIM-allekirjoituksen viestin otsakkeeseen.,

-

Vastaanottaa sähköpostia järjestelmien suorittaa DKIM tarkistaa todennat DKIM-Allekirjoituksen d=<verkkotunnuksen> arvoa vastaan domain From: (5322.From) viestin osoite. Tässä esimerkissä arvot ottelu:

d=contoso.,com

Tunnistaa verkkotunnuksia, jotka eivät lähetä sähköpostia

Organisaatiot olisi nimenomaisesti mainittava, jos verkkotunnuksen ei lähetä sähköpostia määrittämällä v=DKIM1; p= vuonna DKIM ennätys niille, verkkotunnuksia. Tämä neuvoo vastaanottamaan sähköpostipalvelimia, että verkkotunnukselle ei ole voimassa olevia julkisia avaimia, ja kaikki sähköpostit, jotka väittävät olevansa kyseiseltä verkkotunnukselta, on hylättävä. Sinun pitäisi tehdä tämä kunkin verkkotunnuksen ja subdomain käyttäen wildcard DKIM.,

esimerkiksi, DKIM ennätys näyttää tältä:

*._domainkey.SubDomainThatShouldntSendMail.contoso.com. TXT "v=DKIM1; p="Vaikka DKIM on suunniteltu estämään huijaus, DKIM toimii paremmin SPF ja DMARC. Kun olet perustanut DKIM, jos et ole jo perustanut SPF sinun pitäisi tehdä niin. Nopea käyttöönotto SPF ja saada se määrittää nopeasti Määrittää SPF Microsoft 365 auttaa estämään huijaus., Enemmän syvällistä ymmärrystä siitä, miten Microsoft 365 käyttää SPF, tai vianmääritys-tai ei-standardi asennuksia, kuten hybridi-asennuksia, aloita sen kanssa, Miten Microsoft 365 käyttää Sender Policy Framework (SPF), joka estää huijaus. Seuraava, katso käytä DMARC vahvistaa sähköpostia. Anti-spam viesti headers sisältää syntaksi ja otsikko kentät käytetään Microsoft 365 DKIM tarkastuksia.